以下にまとめ記事を作成しました。Microsoftの「Quantum Safe Program (QSP)」を中心に、量子安全暗号(PQC)への移行戦略とその意義を整理しています。

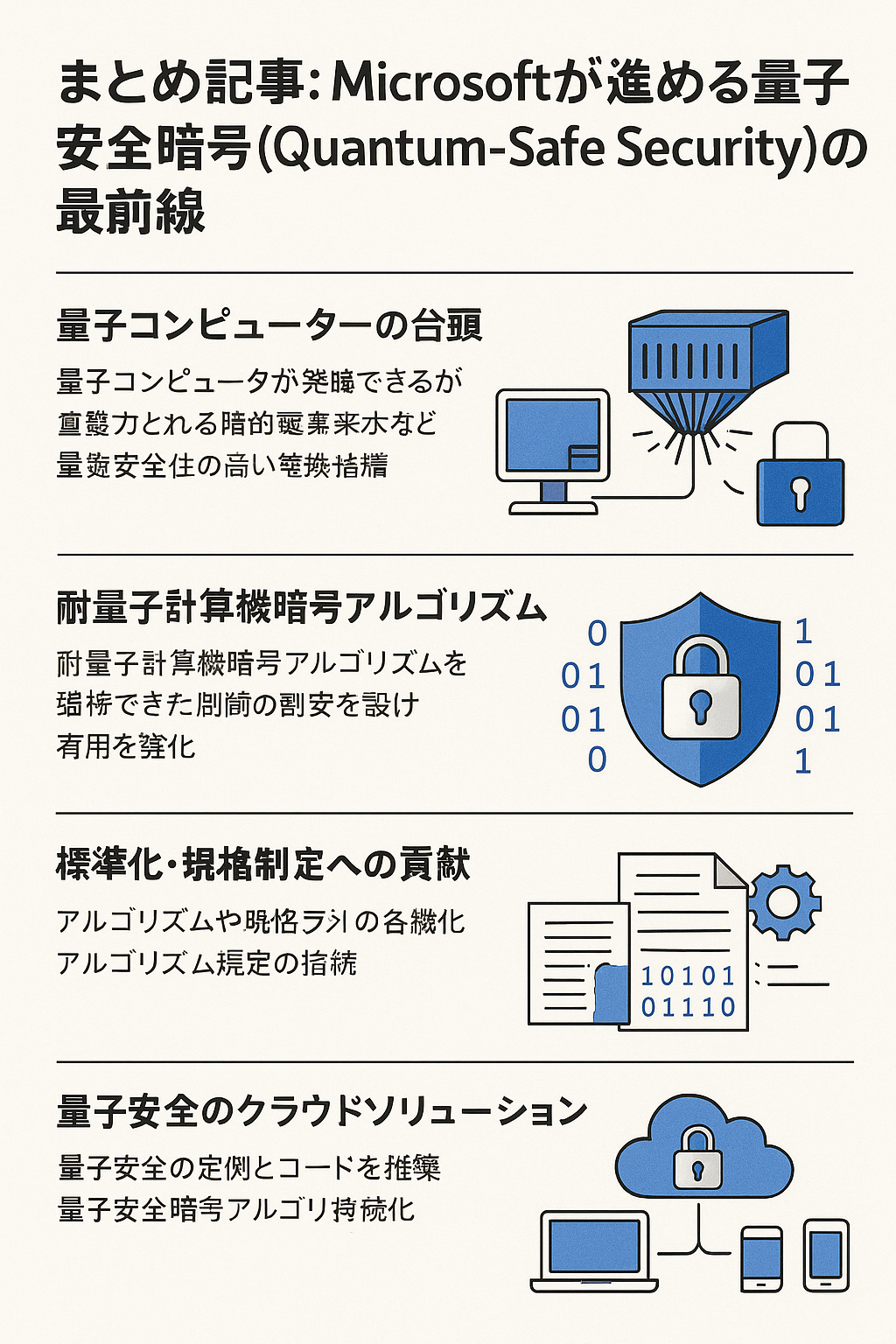

まとめ記事:Microsoftが進める量子安全暗号(Quantum-Safe Security)の最前線

背景:量子計算がもたらす脅威と機会

量子コンピュータが商用スケールに到達すれば、現在広く利用されているRSAやECDSAといった公開鍵暗号は破られる可能性があります。

その結果、認証・電子署名・アイデンティティ管理といった基盤セキュリティが危機に直面する恐れがあります。

一方で、このリスクを契機に 「量子安全暗号(Post-Quantum Cryptography, PQC)」 への移行が進むことで、既存の脆弱性を解消し、より強固な暗号基盤を整備する機会にもなります。

Microsoftの取り組み:Quantum Safe Program (QSP)

Microsoftは2014年からPQC研究を推進し、NIST PQC標準化プロセスにも参加。2019年には実験的なPQC保護VPNトンネルを構築するなど、早期から実証を重ねてきました。

2023年に始動した 「Microsoft Quantum Safe Program (QSP)」 は、以下の3つを柱に展開されています:

- Microsoft自身を量子安全化

- Windows、Azure、Microsoft 365を含む基盤システムで暗号を刷新

- 供給網やサードパーティサービスも含めて全面的に対応

- 顧客・パートナーを量子安全化へ支援

- SymCryptライブラリにPQCを統合

- Windows/LinuxでのPQ暗号API提供(ML-KEM, ML-DSA)

- TLS 1.3におけるハイブリッド鍵交換の先行実装

- グローバル標準と相互運用性の推進

- NIST、IETF、ISO、ETSIなど標準化団体と連携

- Open Quantum Safeプロジェクト創設メンバーとして活動

- 欧米・日本・カナダ・豪州など各国の政策に準拠

移行ロードマップとフェーズ

Microsoftの量子安全化は「一夜で切り替えるものではなく、数年がかりの計画的移行」として進められています。

フェーズ 1:基盤コンポーネントの量子安全化

- SymCryptへのPQC統合

- TLS 1.3ハイブリッド鍵交換の実装

- Windows/Linuxへの早期提供

フェーズ 2:基幹サービスの防御強化

- Microsoft Entra(認証・ID管理)

- 秘密鍵・署名サービスのPQC対応

フェーズ 3:全サービスへの展開

- Windows、Azure、Microsoft 365、AIサービス、ネットワーク全体をPQC化

- 2033年までに全面移行を完了予定(各国政府の2035年期限より前倒し)

- 2029年から早期導入を開始し、デフォルト化を順次進める

注目ポイント

- Harvest Now, Decrypt Later (HNDL)攻撃 への備え:攻撃者が今データを収集し、将来の量子計算で解読するリスクに対応。

- 暗号アジリティ(Crypto-Agility):将来の新アルゴリズムにも柔軟に切り替え可能な設計を導入。

- オープンハードウェアとの統合:Caliptra 2.0やオープンソースの量子耐性暗号アクセラレータを採用。

意義と展望

- 企業にとっての課題:既存インフラの刷新には多大な時間とコストがかかるため、今すぐの準備が不可欠。

- 業界にとっての機会:PQC移行はレガシー暗号からの脱却の契機となり、セキュリティ全体の底上げにつながる。

- Microsoftの役割:自社サービスの量子安全化と同時に、業界標準の推進役としてエコシステム全体を牽引。

Microsoftの取り組みは、量子時代のセキュリティ移行をリードする「青写真」となっており、企業・政府・教育機関にとって重要な参考モデルになっています。

✅ ご希望があれば、このまとめをもとに

- 「企業向け量子安全移行チェックリスト」

- 「セキュリティ担当者向け研修資料」

- 「投資家向け量子セキュリティ市場分析」

などに再構成可能です。